歐盟CRA法規全解析:軟體、韌體到雲端 管轄範圍一次看懂

在上一篇文章中,我們揭示了歐盟《網路韌性法案》(Cyber Resilience Act;CRA)對台灣出口製造業帶來的「滅絕級」挑戰。許多老闆與研發主管看完後的第一個反應往往是:「我們家做的是傳統硬體,只有加一個簡單的韌體控制,也沒有Wi-Fi上網功能,CRA應該管不到我們吧?」

歐盟CRA法規的核心監管對象是「具備數位元素的產品」(Products with Digital Elements; PwDE)。 在歐盟標準制定組織的定義中,硬體與軟體生硬的界線已被徹底打破。今天,ISA台灣分會的專家團隊將深入解析CRA的管轄範圍、產品分級,並透過 ISA/IEC 62443 標準,為台灣製造商指引一條將法規挑戰轉化為競爭優勢的清晰路徑。

什麼是PwDE?釐清CRA管轄範圍的三大迷思

為了解決產業界的疑惑,歐盟執委會(European Commission)發布了官方的CRA常見問題解答(FAQs)。我們整理出台灣製造商在判斷「產品是否落入管轄範圍」時,最常踩坑的三大核心問題:

常見問題01:我的產品算是「具備數位元素的產品(PwDE)」嗎?

根據CRA法規(EU) 2024/2847 第 2 條(適用範圍)與官方FAQ 1.1,要判斷產品是否受CRA管轄,必須「同時滿足」以下三個條件:符合PwDE的定義:它包含軟體或硬體,或其遠端資料處理解決方案。在歐盟市場投放(Placing on the market):無論是收費或免費提供,只要進入歐盟商業活動即算。具備連接能力:其預期用途或合理可預見的用途,包含與設備或網路的「直接或間接」的「邏輯或實體」資料連接。

專家洞察:當心你的「雲端服務」也被納管

在歐盟CRA法規的放大鏡下,「具備數位元素的產品(PwDE)」不僅僅指你看得見、摸得到的實體設備,還明確包含了與該設備連動的「遠端資料處理解決方案(Remote data processing solutions)」。

判斷的黃金準則只有一個:「如果切斷這個雲端服務,貴公司的硬體還能發揮它宣稱的『核心功能』嗎?」

如果答案是「不能」,那麼這個雲端服務就被視為該產品的延伸,您(製造商)就必須為這個雲端服務的資安負起CRA的合規責任,不能把鍋推給 AWS、Microsoft Azure或Google Cloud Platform。情境案例:外銷歐洲的「智慧網路攝影機(IP Camera)」

使用者必須下載專屬App,註冊帳號連上製造商的雲端伺服器,才能遠端觀看即時影像。在CRA的判定上,若沒有這個雲端後台進行身分驗證與影像串流,攝影機就失去了「遠端監控」的核心功能。因此,該智慧網路攝影機運用雲端伺服器提供的API服務以及雲端儲存加密服務的資料解決方案,便需要符合CRA規範。

常見問題02:我們只賣獨立的「軟體」或「韌體」 這也算PwDE嗎?

是的,完全算是PwDE!

根據CRA法規第3條與官方FAQ 1.2,單獨投放市場的軟體或韌體(Standalone Software or Firmware),本身就被視為「具備數位元素的產品」。這意味著,如果您是一家專門為歐洲工業設備開發作業系統、控制軟體、甚至是手機App的純軟體公司,您同樣是CRA規範下的「製造商」,必須承擔從風險評估到漏洞通報的完整合規義務。

情境案例:台灣馬達廠的「智慧馬達預測性維護」SaaS服務

該方案透過馬達感測器將數據傳送到「雲端分析戰情室」,由AI判斷維修時機。這種SaaS加購銷售模式,將雲端平台的「預測能力」做為關鍵功能。因此,該SaaS服務的開發流程與漏洞管理,必須與硬體一併接受CRA檢驗。

常見問題03:產品不連網就沒事?「資料連接」到底是什麼意思?

這是台灣傳統硬體廠商最容易誤解的地方!根據歐盟官方FAQ 1.3的解釋,資料連接包含:

實體連接(Physical connection):不僅限於網路線!只要能透過實體介面(如USB、序列埠Serial port、SD卡插槽等)進行資料傳輸,就符合條件。

邏輯連接(Logical connection):包括透過網路協定(TCP/IP)、藍牙、甚至API介面交換數據。間接連接(Indirect connection):即使設備本身不直接連網,但它會連接到另一台連網的設備(例如一個透過USB連接到電腦,再由電腦連網更新韌體的感測器),這同樣受CRA監管。

你的產品屬於CRA哪一個分級?四大產品類別解析

確認產品在管轄範圍內後,下一步是「產品分類」。CRA根據PwDE自身屬性以及其預設提供的服務受影響時產生的安全風險,將PwDE分為四大類,這將直接決定您企業合規的成本與難度:預設類別(Default category): 涵蓋市面上約90%的產品(如照片編輯、文書處理類軟體、硬碟)。這類產品製造商可進行自我評估(Self-assessment)並建立技術文件,合規成本相對較低。

重要產品第一類(Important Products;Class I): 詳列於CRA Annex III。包含作業系統、微處理器(MCU)等。可依循調和標準進行自我評估或透過「第三方公告機構(Notified Body)」進行評估。

重要產品第二類(Important Products;Class II): 包含防火牆、入侵偵測與防禦系統 (IDS/IPS) 等。此類別強制要求「第三方公告機構(Notified Body)」介入進行審查。

關鍵產品(Critical Products): 詳列於CRA Annex IV。如智慧卡(Smartcards)、硬體安全模組(HSM)等。面臨最嚴格監管,必須取得歐盟網路安全認證(如 EUCC)。

從法規到實戰:用ISA/IEC 62443破解CRA資安要求

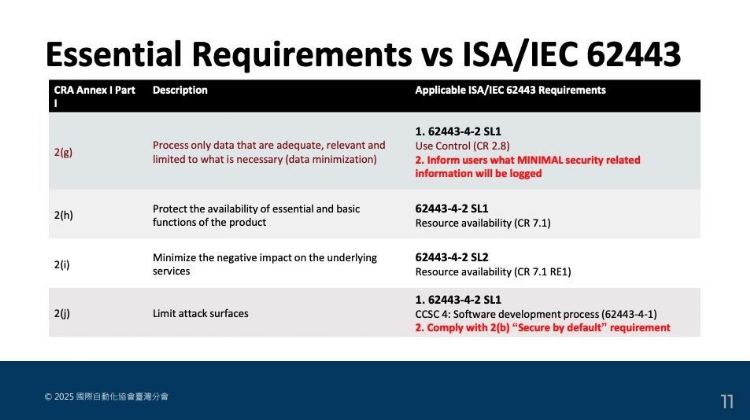

CRA 最核心的產品資安技術要求,全寫在附件壹第一部分(Annex I Part 1:Cybersecurity requirements relating to the properties of products with digital elements)。法規要求產品必須「設計依規安全(Secure by design)」,且在交付時「沒有任何已知的可利用漏洞」。

對於 RD 與工程團隊來說,歐盟法規的文字往往過於抽象。此時,ISA/IEC 62443國際標準就是將法規轉化為「工程實作語言」的最佳解方:

落實「無已知的可利用漏洞」與「設計即安全(Secure by Default) 」(對應 IEC 62443-4-1):

CRA 要求在產品的完整生命週期內,將其可能產生或導致的風險納入考量。這完美對應了ISA/IEC 62443-4-1(安全產品開發生命週期要求)。依循ISA/IEC 62443-4-1所建議的框架(包含威脅建模、設計依規安全、安全實作、安全驗證、安全相關問題管理等),製造商能提交及佐證CRA所要求的「技術文件(Technical Documentation)」。

滿足「存取控制與機密性」等技術特徵(對應 IEC 62443-4-2):CRA要求產品必須具備身分驗證、加密通訊及事件監控能力。這些要求可直接映射(Mapping)到 ISA/IEC 62443-4-2(IACS組件的技術安全要求) 中的各項基本要求(FRs),如FR 1(識別與鑑別控制)與FR 4(資料機密性)。

釐清系統與雲端邊界(對應IEC 62443-3-2):當硬體、App與雲端被視為一體時,可利用ISA/IEC 62443-3-2(系統安全風險評估) 透過定義「區域與通道(Zones and Conduits)」,清晰劃分硬體端、通訊端與雲端平台及其服務的資安防護責任。

結論

只要您的產品能透過任何形式「傳輸資料」或「更新軟體」,它就在CRA的管轄範圍內。你的產品屬於 CRA哪一個分級?四大產品類別解析確認產品在管轄範圍內後,下一步是「產品分類」。CRA根據 PwDE 自身屬性以及其預設提供的服務受影響時產生的安全風險, 將 PwDE分為四大類,這將直接決定您企業合規的成本與難度:

預設類別(Default category): 涵蓋市面上約90%的產品(如照片編輯、文書處理類軟體、硬碟)。這類產品製造商可進行自我評估(Self-assessment)並建立技術文件,合規成本相對較低。

重要產品第一類(Important Products;Class I): 詳列於CRA Annex III。包含作業系統、微處理器(MCU)等。可依循調和標準進行自我評估或透過「第三方公告機構(Notified Body)」進行評估。

重要產品第二類(Important Products;Class II): 包含防火牆、入侵偵測與防禦系統(IDS/IPS) 等。此類別強制要求「第三方公告機構(Notified Body)」介入進行審查。

關鍵產品(Critical Products): 詳列於CRA Annex IV。如智慧卡(Smartcards)、硬體安全模組(HSM)等。面臨最嚴格監管,必須取得歐盟網路安全認證(如 EUCC)。

從法規到實戰:用ISA/IEC 62443破解CRA資安要求

CRA 最核心的產品資安技術要求,全寫在附件壹第一部分(Annex I Part 1:Cybersecurity requirements relating to the properties of products with digital elements)。法規要求產品必須「設計依規安全(Secure by design)」,且在交付時「沒有任何已知的可利用漏洞」。

對於RD與工程團隊來說,歐盟法規的文字往往過於抽象。此時,ISA/IEC 62443國際標準就是將法規轉化為「工程實作語言」的最佳解方:落實「無已知的可利用漏洞」與「設計即安全(Secure by Default) 」 (對應 IEC 62443-4-1):CRA要求在產品的完整生命週期內,將其可能產生或導致的風險納入考量。這完美對應了ISA/IEC 62443-4-1(安全產品開發生命週期要求)。依循ISA/IEC 62443-4-1所建議的框架 (包含威脅建模、設計依規安全、安全實作、安全驗證、安全相關問題管理等),製造商能提交及佐證 CRA 所要求的「技術文件(Technical Documentation)」。

滿足「存取控制與機密性」等技術特徵(對應 IEC 62443-4-2):

CRA要求產品必須具備身分驗證、加密通訊及事件監控能力。這些要求可直接映射(Mapping)到 ISA/IEC 62443-4-2(IACS 組件的技術安全要求) 中的各項基本要求(FRs),如FR 1(識別與鑑別控制)與FR 4(資料機密性)。

釐清系統與雲端邊界(對應IEC 62443-3-2):

當硬體、App與雲端被視為一體時,可利用ISA/IEC 62443-3-2(系統安全風險評估) 透過定義「區域與通道(Zones and Conduits)」,清晰劃分硬體端、通訊端與雲端平台及其服務的資安防護責任。

結語與下一步行動:化被動合規為企業優勢

請不要再將CRA的法規要求視為單純的IT問題,這是牽動內外部供應鏈的「全方面要求」。對於台灣的ODM/OEM廠商與品牌商而言,現在就應該啟動貴公司各產品線的盤點工作:

確認即將於 2026年9月後在歐盟市場販售的產品線有哪些?釐清貴公司產品的預期用途以及歸屬CRA的哪一類產品範疇?開始依循ISA/IEC 62443-4-1安全產品開發流程以及ISA/IEC 62443-4-2標準所提出的技術要求,進行產品升級。

合規的時鐘已經開始倒數。及早導入ISA/IEC 62443系列標準,不僅能確保您的產品在2027年順利通關歐洲,更能成為您向全球買家證明「我們家產品最安全」的強力護身符!

下一步準備好了嗎?

如果您對團隊的產品是否落入CRA重要或關鍵類別仍有疑慮,或者想了解如何將ISA/IEC 62443無縫導入現有研發流程,歡迎與 【ISA台灣分會】 聯繫。我們可以協助對接專業的標準培訓與合規差距分析(Gap Analysis)團隊,協助貴公司搶佔歐洲市場先機。